# 訪問者のアクセスコントロール権限を管理

VerkadaのアクセスコントロールとGuestの統合により、組織は来訪者に限定的なドアアクセス権を付与できます。組織はGuestから選択した来訪者に直接アクセス認証情報を発行できます。

{% hint style="danger" %}

キーカードはサイト固有のゲストタイプにのみ適用できます。

{% endhint %}

***

## 来訪者にドアアクセスを割り当てる

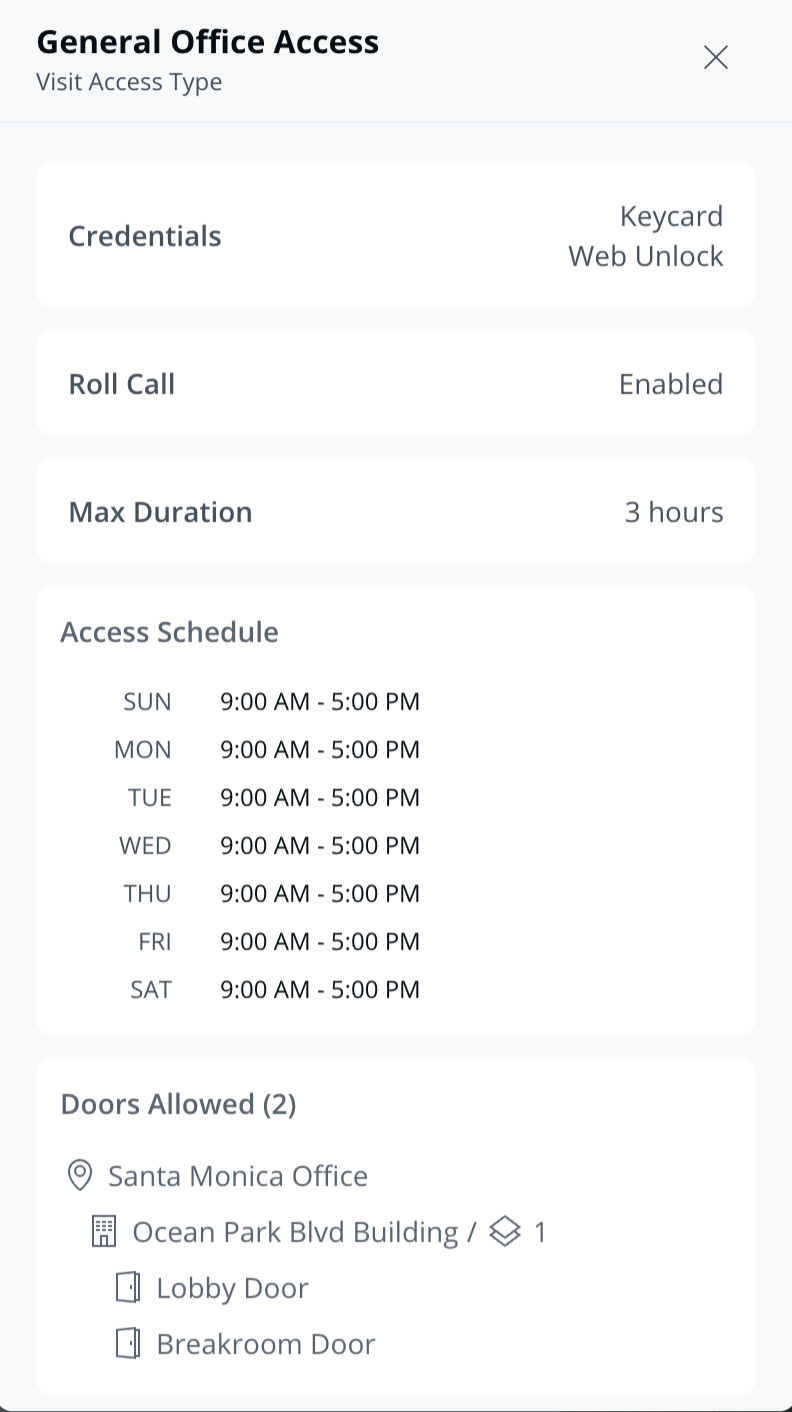

来訪者は、来訪アクセスのタイプ設定に基づいて、キーカードや解除リンクを使用してドアを解錠できます。

### キーカード

{% hint style="danger" %}

ゲストにキーカードを割り当てるには、少なくともサイトビューアーの権限が必要です。

{% endhint %}

来訪者がキーカードアクセスが有効なゲストタイプでサインインすると、Guestホームページの訪問ログにカードを割り当てるオプションが表示されます。

{% stepper %}

{% step %}

**Verkada Commandで、All Products > Workplace > に移動します。**  **Guest。**

{% endstep %}

{% step %}

**Guest Homeで、来訪者ログの横にある「Assign Keycard」をクリックします。**

{% endstep %}

{% step %}

**アクセス認証情報を割り当てる:**

a. 「 **Scan Card,」** サイト内のカードをスキャンするドアを選択します。スキャンを開始するにはクリックします。選択したドアのリーダーでカードをスキャンして、Commandにカード番号を登録します。\

b. 「 **Manual Entry,」** カード形式が正しいことを確認し、カード番号を入力します。保存をクリックします。

{% endstep %}

{% step %}

**「Close」をクリックします。**

{% endstep %}

{% step %}

**来訪中に使用するため、キーカードをユーザーに渡します。**

{% endstep %}

{% endstepper %}

{% hint style="warning" %}

再来訪者には、前回の訪問から有効なドアアクセス権がない場合にのみ新しいカード認証情報を割り当てることができます。Guestは新しいカードを割り当てる前に、スタッフにアクセスを取り消すよう促します。

**Guest。**

{% endstep %}

{% step %}

**Guest Homeで、来訪者ログの横にある「Assign Keycard」をクリックします。**

{% endstep %}

{% step %}

**アクセス認証情報を割り当てる:**

a. 「 **Scan Card,」** サイト内のカードをスキャンするドアを選択します。スキャンを開始するにはクリックします。選択したドアのリーダーでカードをスキャンして、Commandにカード番号を登録します。\

b. 「 **Manual Entry,」** カード形式が正しいことを確認し、カード番号を入力します。保存をクリックします。

{% endstep %}

{% step %}

**「Close」をクリックします。**

{% endstep %}

{% step %}

**来訪中に使用するため、キーカードをユーザーに渡します。**

{% endstep %}

{% endstepper %}

{% hint style="warning" %}

再来訪者には、前回の訪問から有効なドアアクセス権がない場合にのみ新しいカード認証情報を割り当てることができます。Guestは新しいカードを割り当てる前に、スタッフにアクセスを取り消すよう促します。

{% endhint %}

#### 招待された来訪者にキーカードを割り当てる

キーカードは、 [招待された来訪者](https://help.verkada.com/guest/ja/configuration/guest-events) がサインインしているときにのみ割り当てることができます。

### 解除リンク

{% stepper %}

{% step %}

**来訪者はサインインすると、SMSまたはメールで訪問ポータルへのリンクが送信されます。**

{% endstep %}

{% step %}

**訪問ポータルからドアを選択してリモートで解錠します。**

{% endstep %}

{% endstepper %}

***

## 来訪者のアクセス権を確認する

通常および招待来訪者は、そのゲストタイプに基づいてドアにアクセスできます。招待来訪者はイベント開始の30分前からドアにアクセスでき、イベント終了時にアクセスは取り消されます。

{% stepper %}

{% step %}

**Verkada Commandで、All Products > Workplace > に移動します。**

{% endhint %}

#### 招待された来訪者にキーカードを割り当てる

キーカードは、 [招待された来訪者](https://help.verkada.com/guest/ja/configuration/guest-events) がサインインしているときにのみ割り当てることができます。

### 解除リンク

{% stepper %}

{% step %}

**来訪者はサインインすると、SMSまたはメールで訪問ポータルへのリンクが送信されます。**

{% endstep %}

{% step %}

**訪問ポータルからドアを選択してリモートで解錠します。**

{% endstep %}

{% endstepper %}

***

## 来訪者のアクセス権を確認する

通常および招待来訪者は、そのゲストタイプに基づいてドアにアクセスできます。招待来訪者はイベント開始の30分前からドアにアクセスでき、イベント終了時にアクセスは取り消されます。

{% stepper %}

{% step %}

**Verkada Commandで、All Products > Workplace > に移動します。**  **Guest。**

{% endstep %}

{% step %}

**Guest Homeでは次の点を確認できます:**

* 来訪者がドアを開けることを許可されている方法(物理的認証情報および/または解除リンク)

* 来訪者がアクセスできるドア

* 来訪者がドアアクセスを持つ期間

* 来訪者が安否確認レポートに含まれるかどうか

{% endstep %}

{% endstepper %}

***

## 来訪者のドアアクセスを無効化する

### ドアアクセスの自動制御

来訪者は自動的にドアへのアクセスを失います:

* ドアがアクセス制御の範囲外であるとき [ドアスケジュール](https://app.gitbook.com/s/aaHs5RfKqv9Z49mi02cC/configuration/door-schedules-and-exceptions).

* 来訪者がその [訪問アクセスのタイプ](https://app.gitbook.com/s/aaHs5RfKqv9Z49mi02cC/users-and-credentials/add-a-user-to-the-verkada-access-system/visitor-access-visit-access-type).

* で定義されたアクセススケジュール外でドアを解除しようとしたとき

* 来訪者がその訪問アクセスのタイプで定義された最大アクセス期間を超えてサインインしているとき。

* Guestイベントが終了したとき(招待来訪者にのみ適用)。

来訪者がサインアウトしている場合。

* キーカードは来訪者から切り離され、他の来訪者に再割り当てできるようになります:

* 来訪者がサインアウトした場合。

* で定義されたアクセススケジュール外でドアを解除しようとしたとき

* 来訪者がその訪問アクセスのタイプで定義された最大アクセス期間を超えてサインインしているとき。

### 来訪者のアクセスが取り消された場合。

来訪者のドアアクセスを明示的に取り消す

{% stepper %}

{% step %}

**Verkada Commandで、All Products > Workplace > に移動します。**

**Guest。**

{% endstep %}

{% step %}

**Guest Homeでは次の点を確認できます:**

* 来訪者がドアを開けることを許可されている方法(物理的認証情報および/または解除リンク)

* 来訪者がアクセスできるドア

* 来訪者がドアアクセスを持つ期間

* 来訪者が安否確認レポートに含まれるかどうか

{% endstep %}

{% endstepper %}

***

## 来訪者のドアアクセスを無効化する

### ドアアクセスの自動制御

来訪者は自動的にドアへのアクセスを失います:

* ドアがアクセス制御の範囲外であるとき [ドアスケジュール](https://app.gitbook.com/s/aaHs5RfKqv9Z49mi02cC/configuration/door-schedules-and-exceptions).

* 来訪者がその [訪問アクセスのタイプ](https://app.gitbook.com/s/aaHs5RfKqv9Z49mi02cC/users-and-credentials/add-a-user-to-the-verkada-access-system/visitor-access-visit-access-type).

* で定義されたアクセススケジュール外でドアを解除しようとしたとき

* 来訪者がその訪問アクセスのタイプで定義された最大アクセス期間を超えてサインインしているとき。

* Guestイベントが終了したとき(招待来訪者にのみ適用)。

来訪者がサインアウトしている場合。

* キーカードは来訪者から切り離され、他の来訪者に再割り当てできるようになります:

* 来訪者がサインアウトした場合。

* で定義されたアクセススケジュール外でドアを解除しようとしたとき

* 来訪者がその訪問アクセスのタイプで定義された最大アクセス期間を超えてサインインしているとき。

### 来訪者のアクセスが取り消された場合。

来訪者のドアアクセスを明示的に取り消す

{% stepper %}

{% step %}

**Verkada Commandで、All Products > Workplace > に移動します。**  **Guest。**

{% endstep %}

{% step %}

**GuestユーザーはGuestから直接来訪者のドアアクセスを取り消すことができます。**

Guest Homeで、Guestユーザーにはドアアクセスを取り消すための2つのオプションがあります: **a. サインインしているユーザーを選択してクリック**Revoke Access **。このオプションを選択しても、来訪者はサインイン済みのままとして扱われます。**\

**b. サインインしているユーザーを選択してクリック**

{% endstep %}

{% endstepper %}

***

## Sign out。

権限に関する考慮事項

{% hint style="warning" %}

ゲストユーザーがキーカードを割り当てたり、アクセスを取り消したり、来訪者をサインアウトしたりする能力は、訪問アクセスのタイプに依存します。訪問アクセスタイプが単一サイトのドアのみで構成されている場合:

{% endhint %}

### サイトの来訪者ドアアクセスを管理するには、少なくともWorkplace Site Viewerの役割が必要です。

サイト横断の訪問アクセスタイプ

#### 組織は複数サイトのドアを含む訪問アクセスタイプを構成して、来訪者がサイト間でドアを使用できるようにすることができます。以下では、ドアアクセスがサイト横断の訪問アクセスタイプによって定義されている場合に、来訪者のドアアクセスに影響を与える操作を実行できるようにGuestユーザーに権限を付与するための2つのモデルを概説します。

親サイトと1つまたは複数のサブサイトにまたがる訪問アクセスタイプ

{% hint style="warning" %}

組織はGuestとアクセスコントロール用に親サイトを専用にする一方で、ネストされたサブサイトでアクセスコントロール製品を使用することもできます。組織は訪問アクセスタイプを親サイトとサブサイトの両方にまたがるように設計できます。この場合: **Commandユーザーは、少なくとも親サイトに対して** Workplace Site Viewer

{% endhint %}

#### の役割を持っていれば、来訪者のドアアクセスに影響を与える操作を実行できます。

1つまたは複数の独立したサイトにまたがる訪問アクセスタイプ

{% hint style="warning" %}

組織は複数の親サイトのドアを含む訪問アクセスタイプを構成できます。

{% stepper %}

{% step %}

**Commandユーザーは、以下の両方の条件が満たされる場合に、来訪者のドアアクセスに影響を与える操作を実行できます:**

{% endstep %}

{% step %}

**訪問アクセスタイプに含まれるドアがあるすべてのサイトがGuestサイトでもあること、**\

**t69": "Commandユーザーが訪問アクセスタイプが包含するすべてのサイトに対して少なくともWorkplace Site Viewerの役割を持っていること。**

{% endstep %}

{% endstepper %}

{% endhint %}

**Guest。**

{% endstep %}

{% step %}

**GuestユーザーはGuestから直接来訪者のドアアクセスを取り消すことができます。**

Guest Homeで、Guestユーザーにはドアアクセスを取り消すための2つのオプションがあります: **a. サインインしているユーザーを選択してクリック**Revoke Access **。このオプションを選択しても、来訪者はサインイン済みのままとして扱われます。**\

**b. サインインしているユーザーを選択してクリック**

{% endstep %}

{% endstepper %}

***

## Sign out。

権限に関する考慮事項

{% hint style="warning" %}

ゲストユーザーがキーカードを割り当てたり、アクセスを取り消したり、来訪者をサインアウトしたりする能力は、訪問アクセスのタイプに依存します。訪問アクセスタイプが単一サイトのドアのみで構成されている場合:

{% endhint %}

### サイトの来訪者ドアアクセスを管理するには、少なくともWorkplace Site Viewerの役割が必要です。

サイト横断の訪問アクセスタイプ

#### 組織は複数サイトのドアを含む訪問アクセスタイプを構成して、来訪者がサイト間でドアを使用できるようにすることができます。以下では、ドアアクセスがサイト横断の訪問アクセスタイプによって定義されている場合に、来訪者のドアアクセスに影響を与える操作を実行できるようにGuestユーザーに権限を付与するための2つのモデルを概説します。

親サイトと1つまたは複数のサブサイトにまたがる訪問アクセスタイプ

{% hint style="warning" %}

組織はGuestとアクセスコントロール用に親サイトを専用にする一方で、ネストされたサブサイトでアクセスコントロール製品を使用することもできます。組織は訪問アクセスタイプを親サイトとサブサイトの両方にまたがるように設計できます。この場合: **Commandユーザーは、少なくとも親サイトに対して** Workplace Site Viewer

{% endhint %}

#### の役割を持っていれば、来訪者のドアアクセスに影響を与える操作を実行できます。

1つまたは複数の独立したサイトにまたがる訪問アクセスタイプ

{% hint style="warning" %}

組織は複数の親サイトのドアを含む訪問アクセスタイプを構成できます。

{% stepper %}

{% step %}

**Commandユーザーは、以下の両方の条件が満たされる場合に、来訪者のドアアクセスに影響を与える操作を実行できます:**

{% endstep %}

{% step %}

**訪問アクセスタイプに含まれるドアがあるすべてのサイトがGuestサイトでもあること、**\

**t69": "Commandユーザーが訪問アクセスタイプが包含するすべてのサイトに対して少なくともWorkplace Site Viewerの役割を持っていること。**

{% endstep %}

{% endstepper %}

{% endhint %}

**Guest。**

{% endstep %}

{% step %}

**Guest Homeで、来訪者ログの横にある「Assign Keycard」をクリックします。**

{% endstep %}

{% step %}

**アクセス認証情報を割り当てる:**

a. 「 **Scan Card,」** サイト内のカードをスキャンするドアを選択します。スキャンを開始するにはクリックします。選択したドアのリーダーでカードをスキャンして、Commandにカード番号を登録します。\

b. 「 **Manual Entry,」** カード形式が正しいことを確認し、カード番号を入力します。保存をクリックします。

{% endstep %}

{% step %}

**「Close」をクリックします。**

{% endstep %}

{% step %}

**来訪中に使用するため、キーカードをユーザーに渡します。**

{% endstep %}

{% endstepper %}

{% hint style="warning" %}

再来訪者には、前回の訪問から有効なドアアクセス権がない場合にのみ新しいカード認証情報を割り当てることができます。Guestは新しいカードを割り当てる前に、スタッフにアクセスを取り消すよう促します。

**Guest。**

{% endstep %}

{% step %}

**Guest Homeで、来訪者ログの横にある「Assign Keycard」をクリックします。**

{% endstep %}

{% step %}

**アクセス認証情報を割り当てる:**

a. 「 **Scan Card,」** サイト内のカードをスキャンするドアを選択します。スキャンを開始するにはクリックします。選択したドアのリーダーでカードをスキャンして、Commandにカード番号を登録します。\

b. 「 **Manual Entry,」** カード形式が正しいことを確認し、カード番号を入力します。保存をクリックします。

{% endstep %}

{% step %}

**「Close」をクリックします。**

{% endstep %}

{% step %}

**来訪中に使用するため、キーカードをユーザーに渡します。**

{% endstep %}

{% endstepper %}

{% hint style="warning" %}

再来訪者には、前回の訪問から有効なドアアクセス権がない場合にのみ新しいカード認証情報を割り当てることができます。Guestは新しいカードを割り当てる前に、スタッフにアクセスを取り消すよう促します。

{% endhint %}

#### 招待された来訪者にキーカードを割り当てる

キーカードは、 [招待された来訪者](https://help.verkada.com/guest/ja/configuration/guest-events) がサインインしているときにのみ割り当てることができます。

### 解除リンク

{% stepper %}

{% step %}

**来訪者はサインインすると、SMSまたはメールで訪問ポータルへのリンクが送信されます。**

{% endstep %}

{% step %}

**訪問ポータルからドアを選択してリモートで解錠します。**

{% endhint %}

#### 招待された来訪者にキーカードを割り当てる

キーカードは、 [招待された来訪者](https://help.verkada.com/guest/ja/configuration/guest-events) がサインインしているときにのみ割り当てることができます。

### 解除リンク

{% stepper %}

{% step %}

**来訪者はサインインすると、SMSまたはメールで訪問ポータルへのリンクが送信されます。**

{% endstep %}

{% step %}

**訪問ポータルからドアを選択してリモートで解錠します。**

**Guest。**

{% endstep %}

{% step %}

**Guest Homeでは次の点を確認できます:**

* 来訪者がドアを開けることを許可されている方法(物理的認証情報および/または解除リンク)

* 来訪者がアクセスできるドア

* 来訪者がドアアクセスを持つ期間

* 来訪者が安否確認レポートに含まれるかどうか

**Guest。**

{% endstep %}

{% step %}

**Guest Homeでは次の点を確認できます:**

* 来訪者がドアを開けることを許可されている方法(物理的認証情報および/または解除リンク)

* 来訪者がアクセスできるドア

* 来訪者がドアアクセスを持つ期間

* 来訪者が安否確認レポートに含まれるかどうか

**Guest。**

{% endstep %}

{% step %}

**GuestユーザーはGuestから直接来訪者のドアアクセスを取り消すことができます。**

Guest Homeで、Guestユーザーにはドアアクセスを取り消すための2つのオプションがあります: **a. サインインしているユーザーを選択してクリック**Revoke Access **。このオプションを選択しても、来訪者はサインイン済みのままとして扱われます。**\

**b. サインインしているユーザーを選択してクリック**

{% endstep %}

{% endstepper %}

***

## Sign out。

権限に関する考慮事項

{% hint style="warning" %}

ゲストユーザーがキーカードを割り当てたり、アクセスを取り消したり、来訪者をサインアウトしたりする能力は、訪問アクセスのタイプに依存します。訪問アクセスタイプが単一サイトのドアのみで構成されている場合:

{% endhint %}

### サイトの来訪者ドアアクセスを管理するには、少なくともWorkplace Site Viewerの役割が必要です。

サイト横断の訪問アクセスタイプ

#### 組織は複数サイトのドアを含む訪問アクセスタイプを構成して、来訪者がサイト間でドアを使用できるようにすることができます。以下では、ドアアクセスがサイト横断の訪問アクセスタイプによって定義されている場合に、来訪者のドアアクセスに影響を与える操作を実行できるようにGuestユーザーに権限を付与するための2つのモデルを概説します。

親サイトと1つまたは複数のサブサイトにまたがる訪問アクセスタイプ

{% hint style="warning" %}

組織はGuestとアクセスコントロール用に親サイトを専用にする一方で、ネストされたサブサイトでアクセスコントロール製品を使用することもできます。組織は訪問アクセスタイプを親サイトとサブサイトの両方にまたがるように設計できます。この場合: **Commandユーザーは、少なくとも親サイトに対して** Workplace Site Viewer

{% endhint %}

#### の役割を持っていれば、来訪者のドアアクセスに影響を与える操作を実行できます。

1つまたは複数の独立したサイトにまたがる訪問アクセスタイプ

{% hint style="warning" %}

組織は複数の親サイトのドアを含む訪問アクセスタイプを構成できます。

{% stepper %}

{% step %}

**Commandユーザーは、以下の両方の条件が満たされる場合に、来訪者のドアアクセスに影響を与える操作を実行できます:**

{% endstep %}

{% step %}

**訪問アクセスタイプに含まれるドアがあるすべてのサイトがGuestサイトでもあること、**\

**t69": "Commandユーザーが訪問アクセスタイプが包含するすべてのサイトに対して少なくともWorkplace Site Viewerの役割を持っていること。**

{% endstep %}

{% endstepper %}

{% endhint %}

**Guest。**

{% endstep %}

{% step %}

**GuestユーザーはGuestから直接来訪者のドアアクセスを取り消すことができます。**

Guest Homeで、Guestユーザーにはドアアクセスを取り消すための2つのオプションがあります: **a. サインインしているユーザーを選択してクリック**Revoke Access **。このオプションを選択しても、来訪者はサインイン済みのままとして扱われます。**\

**b. サインインしているユーザーを選択してクリック**

{% endstep %}

{% endstepper %}

***

## Sign out。

権限に関する考慮事項

{% hint style="warning" %}

ゲストユーザーがキーカードを割り当てたり、アクセスを取り消したり、来訪者をサインアウトしたりする能力は、訪問アクセスのタイプに依存します。訪問アクセスタイプが単一サイトのドアのみで構成されている場合:

{% endhint %}

### サイトの来訪者ドアアクセスを管理するには、少なくともWorkplace Site Viewerの役割が必要です。

サイト横断の訪問アクセスタイプ

#### 組織は複数サイトのドアを含む訪問アクセスタイプを構成して、来訪者がサイト間でドアを使用できるようにすることができます。以下では、ドアアクセスがサイト横断の訪問アクセスタイプによって定義されている場合に、来訪者のドアアクセスに影響を与える操作を実行できるようにGuestユーザーに権限を付与するための2つのモデルを概説します。

親サイトと1つまたは複数のサブサイトにまたがる訪問アクセスタイプ

{% hint style="warning" %}

組織はGuestとアクセスコントロール用に親サイトを専用にする一方で、ネストされたサブサイトでアクセスコントロール製品を使用することもできます。組織は訪問アクセスタイプを親サイトとサブサイトの両方にまたがるように設計できます。この場合: **Commandユーザーは、少なくとも親サイトに対して** Workplace Site Viewer

{% endhint %}

#### の役割を持っていれば、来訪者のドアアクセスに影響を与える操作を実行できます。

1つまたは複数の独立したサイトにまたがる訪問アクセスタイプ

{% hint style="warning" %}

組織は複数の親サイトのドアを含む訪問アクセスタイプを構成できます。

{% stepper %}

{% step %}

**Commandユーザーは、以下の両方の条件が満たされる場合に、来訪者のドアアクセスに影響を与える操作を実行できます:**

{% endstep %}

{% step %}

**訪問アクセスタイプに含まれるドアがあるすべてのサイトがGuestサイトでもあること、**\

**t69": "Commandユーザーが訪問アクセスタイプが包含するすべてのサイトに対して少なくともWorkplace Site Viewerの役割を持っていること。**

{% endstep %}

{% endstepper %}

{% endhint %}